Một phần mềm gián điệp Android đã được phát hiện giả mạo một dịch vụ quản lý tiến trình (Process Manager) để lén lút lấy cắp thông tin nhạy cảm được lưu trữ trong các thiết bị bị nhiễm.

Phần mềm này bao gồm package “com.remote.app” – kết nối với một máy chủ điều khiển từ xa (C2) của nhóm tấn công Turla.

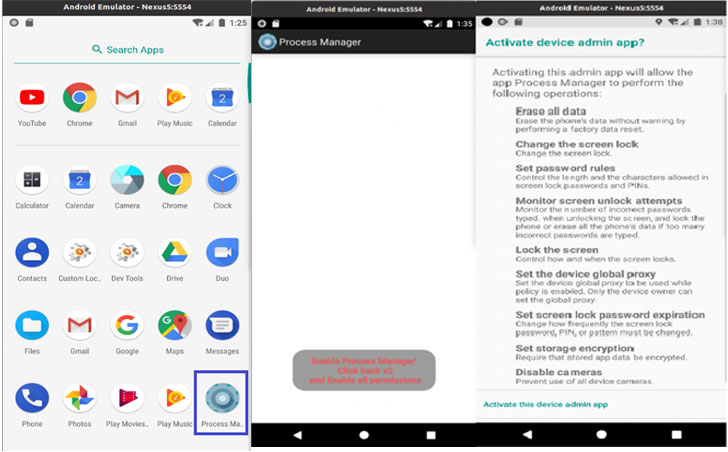

Các nhà nghiên cứu Lab52 cho biết: “Khi chạy ứng dụng, một cảnh báo về các quyền đã cấp cho ứng dụng sẽ xuất hiện. Chúng bao gồm quyền mở/ khóa màn hình, thiết lập proxy cho thiết bị; thiết lập hết hạn mật khẩu khóa màn hình; mã hóa bộ nhớ và tắt máy ảnh.”

Sau khi ứng dụng được kích hoạt, phần mềm độc hại sẽ xóa biểu tượng hình “bánh răng” khỏi màn hình chính và chạy ở chế độ nền (background), lạm dụng các quyền được cấp để truy cập danh bạ và nhật ký cuộc gọi của thiết bị, theo dõi vị trí, gửi và đọc tin nhắn, truy cập bộ nhớ ngoài, dữ liệu hình ảnh, ghi âm.

Thông tin thu thập được sẽ được chuyển đến máy chủ C2. Mặc dù có sự liên quan, nhưng Lab52 cho biết không có đủ bằng chứng để xác định phần mềm độc hại này thuộc về nhóm Turla.

Cũng chưa rõ điểm truy cập ban đầu được dùng để phát tán phần mềm gián điệp và các mục tiêu của chúng.

Các nhà nghiên cứu cho biết ứng dụng giả mạo Android này cũng cố gắng cài đặt Roz Dhan (một ứng dụng hợp pháp trên Google Play có hơn 10 triệu lượt cài đặt và cho phép người dùng kiếm phần thưởng tiền mặt khi hoàn thành các khảo sát) trên các thiết bị để kiếm lời.

Người dùng nên cẩn thận khi cài đặt hay cấp quyền cho một ứng dụng mới trên thiết bị của mình để tránh trở thành nạn nhân của các chiến dịch phát tán mã độc như vậy.

Theo Trung tâm Giám sát an toàn không gian mạng quốc gia (NCSC)